출처 https://www.kali.org/docs/installation/hard-disk-install/

Installing Kali Linux | Kali Linux Documentation

Installing Kali Linux (single boot) on your computer is an easy process. This guide will cover the basic install (which can be done on bare metal or guest VM), with the option of encrypting the partition. At times, you may have sensitive data you would pre

www.kali.org

여기 블로그에 한국어로 잘 설명되어있다.

https://programforlife.tistory.com/40?category=938507

[Kali] Oracle Virtual Box에 Kali Linux설치하기

Kali Linux 설치 하기 Kali Linux를 설치하기 위해 다음 링크에서 Kali Linux를 다운로드하여 줍니다. www.kali.org/downloads/ Downloads | Kali Linux Kali Linux Downloads We generate fresh Kali Linux image..

programforlife.tistory.com

https://programforlife.tistory.com/41

[Kali] Kali Linux 설치 하기

Kali Linux 설치 하기 Oracle Virtual Box에 Kali Linux 가상 머신을 만들어 실행하면 Kali Linux에 대한 설치가 시작됩니다. 각 단계 별로 설정하는 옵션들을 스크린숏으로 남겨 두었으니 잘 보고 따라 해 주

programforlife.tistory.com

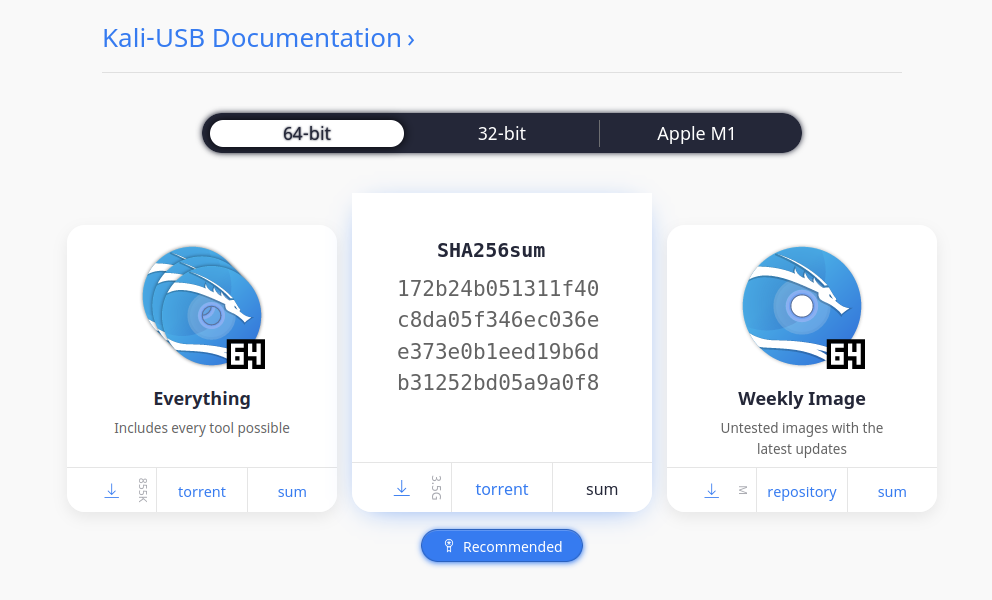

칼리 리눅스 다운로드

중요한! 공식 소스 이외의 다른 곳에서 Kali Linux 이미지를 다운로드하지 마십시오. 다운로드한 파일의 SHA256 체크섬을 공식 값

과 비교하여 항상 확인하십시오 . 악의적인 엔터티가 Kali 설치를 수정하여 익스플로잇이나 맬웨어를 포함하고 비공식적으로 호스팅하는 것은 쉽습니다.

공식 Kali Linux 이미지를 얻을 수 있는 곳

Intel 기반 PC용 ISO 파일표준 Windows 및 Apple PC의 USB 드라이브 에서 Kali "라이브"를 실행하려면 32비트 또는 64비트 형식 의 Kali Linux 부팅 가능 ISO 이미지 가 필요합니다.

Linux 또는 macOS에서 Kali를 실행하려는 시스템 아키텍처가 확실하지 않은 경우 uname -m명령줄에서 명령을 실행할 수 있습니다. "x86_64"라는 응답을 받으면 64비트 ISO 이미지(파일 이름에 "amd64"가 포함된 이미지)를 사용합니다. "i386"이 표시되면 32비트 이미지(파일 이름에 "i386"이 포함된 이미지)를 사용합니다. Windows 시스템을 사용하는 경우 아키텍처가 Microsoft 웹사이트에 자세히 설명되어 있는지 여부를 결정하는 절차가 있습니다 .

Kali Linux 이미지는 직접 다운로드 가능한 ".iso/.img" 파일 또는 ".torrent" 파일을 통해 사용할 수 있습니다.

표준 또는 사용자 정의된 자체 Kali Linux ISO를 구축 하는 것은 매우 간단한 프로세스 입니다.

가상 머신 이미지VMware 또는 VirtualBox 에서 "게스트"로 Kali Linux를 실행하려는 경우 Kali Linux는 게스트 도구가 이미 설치된 사전 구축된 가상 머신으로 사용할 수 있습니다. 이 이미지는 64비트(amd64) 및 32비트 PAE(i*86) 형식으로 제공됩니다.

ARM 이미지ARM 기반 장치 의 하드웨어 아키텍처는 상당히 다양하므로 모든 장치에서 작동하는 단일 이미지를 갖는 것은 불가능합니다. ARM 아키텍처 용으로 사전 구축된 Kali Linux 이미지 는 다양한 장치에서 사용할 수 있습니다.

자체 ARM 이미지를 로컬로 빌드하기 위한 스크립트는 GitLab에서도 사용할 수 있습니다 . 자세한 내용 은 ARM 크로스 컴파일 환경 설정 및 사용자 지정 Kali Linux ARM chroot 빌드 에 대한 문서를 참조하세요 .

다운로드한 Kali 이미지 확인

내가 왜 이것을 해야 합니까?Kali Linux Live를 실행하거나 하드 디스크에 설치하기 전에 실제로 가지고 있는 것이 사기꾼이 아니라 Kali Linux 인지 확인하고 싶을 것 입니다. Kali Linux는 전문 침투 테스트 및 포렌식 툴킷입니다. 전문 침투 테스터로서 도구의 무결성을 절대적으로 신뢰하는 것이 중요합니다. 도구를 신뢰할 수 없으면 조사도 신뢰할 수 없습니다.

게다가, 최고의 침투 테스트 배포판인 Kali의 강점은 Kali Linux의 가짜 버전이 무의식적으로 배포될 경우 엄청난 피해를 줄 수 있다는 것을 의미합니다. Kali처럼 보이는 것에 매우 스케치적인 것들을 집어넣고 싶어하는 충분한 이유가 있는 사람들이 많이 있으며 , 그런 것을 실행하는 자신을 발견하고 싶지는 않을 것입니다.

이것을 피하는 것은 간단합니다.

- kali.org/downloads/ 또는 attack-security.com/kali-linux-vmware-arm-image-download/ 의 공식 다운로드 페이지를 통해서만 Kali Linux를 다운로드하십시오 . SSL 없이는 이 페이지를 탐색할 수 없습니다. 연결을 암호화하면 공격자가 "중간자" 공격을 사용하여 다운로드를 수정하는 것이 훨씬 더 어려워집니다. 이러한 소스에도 몇 가지 잠재적인 약점이 있습니다. SHA256SUMS 파일로 다운로드를 확인하고 공식 Kali Development 팀 개인 키에 대한 서명을 확인하는 섹션에서 절대 보장에 훨씬 더 가깝습니다.

- 이미지를 다운로드하고 실행하기 전에 항상 아래 에 설명된 절차 중 하나를 사용하여 체크섬을 확인하여 이미지 가 실제 이미지인지 확인하십시오.

다운로드를 확인하는 방법에는 여러 가지가 있습니다. 각각은 특정 수준의 보증을 제공하며 그에 상응하는 수준의 노력이 필요합니다.

- 공식 Kali Linux "다운로드" 미러에서 ISO 이미지를 다운로드하고 ISO의 SHA256 해시를 계산하고 Kali Linux 사이트에 나열된 값과 검사하여 비교할 수 있습니다. 이것은 빠르고 쉽지만 잠재적으로 DNS 중독 을 통한 전복에 취약 합니다. 예를 들어 도메인 "kali.org"가 확인되는 사이트가 실제로 실제 Kali Linux 사이트라고 가정합니다. 그렇지 않은 경우 공격자는 가짜 웹 페이지에 "로드된" 이미지와 일치하는 SHA256 서명을 표시할 수 있습니다. 아래의 "ISO에서 수동으로 서명 확인(직접 다운로드)" 섹션을 참조하십시오.

- 토렌트를 통해 ISO 이미지를 다운로드할 수 있으며 계산된 SHA256 서명이 포함된 서명되지 않은 파일도 풀다운합니다. 그런 다음 shasum 명령(Linux 및 macOS) 또는 유틸리티(Windows)를 사용하여 파일의 계산된 서명이 보조 파일의 서명과 일치하는지 자동으로 확인할 수 있습니다. 이것은 "수동" 방법보다 훨씬 쉽지만 동일한 약점이 있습니다. 가져온 토렌트가 실제로 Kali Linux가 아닌 경우에도 여전히 좋은 서명을 가질 수 있습니다. 아래의 "포함된 서명 파일을 사용하여 ISO에서 서명 확인(Torrent 다운로드)" 섹션을 참조하십시오.

- 당신이 얻은 Kali Linux 다운로드가 진짜인지 최대한 확실하게 하기 위해 일반 텍스트 서명 파일과 공식 Kali Linux 개인 키로 서명한 동일한 파일 버전을 다운로드할 수 있습니다. GNU Privacy Guard(GPG)를 사용하여 먼저 계산된 SHA256 서명과 일반 텍스트 파일의 서명이 일치하는지 확인하고 두 번째로 SHA256 해시가 포함된 파일의 서명된 버전이 공식 키로 올바르게 서명되었는지 확인합니다.

이 더 복잡한 프로세스를 사용하고 다운로드한 ISO의 유효성을 성공적으로 확인하면 얻은 것이 공식 이미지이고 어떤 식으로든 변조되지 않았음을 매우 완벽하게 확신할 수 있습니다. 이 방법은 가장 복잡하지만 이미지의 무결성에 대한 독립적인 보증을 제공하는 이점이 있습니다. 이 방법이 실패할 수 있는 유일한 방법은 공식 Kali Linux 개인 키가 공격자에 의해 전복되었을 뿐만 아니라 나중에 Kali Linux 개발 팀에 의해 취소되지 않은 경우입니다. 이 방법은 SHA256SUMS 파일을 사용한 확인 섹션을 참조하십시오.

이 작업을 수행하려면 무엇이 필요합니까?Linux에서 실행 중이라면 이미 GPG (GNU Privacy Guard)가 설치되어 있을 것입니다. Windows 또는 macOS를 사용하는 경우 플랫폼에 적절한 버전을 설치해야 합니다.

- Windows를 실행하는 PC를 사용하는 경우 여기 에서 GPG4Win을 다운로드하여 설치합니다 . 특정 버전의 Windows에는 SHA256 체크섬을 계산하는 기본 기능이 없습니다. 이를 확인하려면 명령 프롬프트를 열고 certutil -?. 이것이 설치되어 있으면 실행 certutil -hashfile kali-linux-2022.1-live-amd64.iso sha256하여 다운로드를 확인할 수 있습니다. 설치 하지 않은 경우 다운로드를 확인하기 위해 Microsoft File Checksum Integrity Verifier 또는 Hashtabcertutil 과 같은 유틸리티도 필요합니다 .

- macOS를 실행하는 Macintosh를 사용하는 경우 여기 에서 GPGTools를 다운로드하여 설치합니다 . 또는 Homebrew 가 설치되어 있으면 다음을 실행 하십시오.brew install gnupg

GPG를 설치했으면 Kali Linux 공식 키 사본을 다운로드하여 가져와야 합니다. 다음 명령을 사용하여 이 작업을 수행합니다.

$ wget -q -O - https://archive.kali.org/archive-key.asc | gpg --import

또는 명령

$ gpg --keyserver hkps://keys.openpgp.org --recv-key 44C6513A8E4FB3D30875F758ED444FF07D8D0BF6

출력은 다음과 같아야 합니다.

gpg: key ED444FF07D8D0BF6: public key "Kali Linux Repository <devel@kali.org>" imported

gpg: Total number processed: 1

gpg: imported: 1 (RSA: 1)

다음 명령을 사용하여 키가 제대로 설치되었는지 확인합니다.

$ gpg --fingerprint 44C6513A8E4FB3D30875F758ED444FF07D8D0BF6

출력은 다음과 같습니다.

pub rsa4096 2012-03-05 [SC] [expires: 2025-01-24]

44C6 513A 8E4F B3D3 0875 F758 ED44 4FF0 7D8D 0BF6

uid [ full] Kali Linux Repository <devel@kali.org>

sub rsa4096 2012-03-05 [E] [expires: 2025-01-24]

이제 Kali Linux 다운로드의 유효성을 검사하도록 설정되었습니다.

다운로드한 이미지를 어떻게 확인합니까?

ISO에서 수동으로 서명 확인(직접 다운로드)다운로드 페이지에서 직접 ISO를 다운로드한 경우 다음 절차를 사용하여 ISO를 확인하십시오.

Linux 또는 macOS에서는 다음 명령을 사용하여 다운로드한 ISO 이미지에서 SHA256 체크섬을 생성할 수 있습니다(ISO 이미지의 이름이 "kali-linux-2022.1-live-amd64.iso"이고 현재 디렉토리):

$ shasum -a 256 kali-linux-2022.1-live-amd64.iso

출력은 다음과 같아야 합니다.

172b24b051311f40c8da05f346ec036ee373e0b1eed19b6db31252bd05a9a0f8 kali-linux-2022.1-live-amd64.iso

결과 SHA256 서명 "172b24b051311f40c8da05f346ec036ee373e0b1eed19b6db31252bd05a9a0f8"은 Intel0 Linux K2 ali64-bit 공식 다운로드 페이지의 "sha256sum" 섹션에 표시된 서명과 일치하는 것으로 볼 수 있습니다.

토렌트를 통해 Kali Linux ISO 이미지 사본을 다운로드한 경우 ISO 파일(예: kali-linux-2022.1-live-amd64.iso)과 함께 ISO에 대해 계산된 SHA256 서명이 포함된 두 번째 파일이 있습니다. , 확장자는 ".txt.sha256sum"입니다(예: kali-linux-2022.1-live-amd64.txt.sha256sum). 이 파일을 사용하여 다음 명령으로 Linux 또는 macOS에서 다운로드의 신뢰성을 확인할 수 있습니다.

$ grep kali-linux-2022.1-live-amd64.iso kali-linux-2022.1-live-amd64.txt.sha256sum | shasum -a 256 -c

이미지가 성공적으로 인증되면 응답은 다음과 같습니다.

kali-linux-2022.1-live-amd64.iso: OK

중요한! 이전 섹션에서 설명한 대로 다운로드한 Kali Linux 이미지의 진위 여부를 확인할 수 없는 경우 사용하지 마십시오! 이를 사용하면 자신의 시스템뿐만 아니라 연결하는 모든 네트워크와 해당 네트워크의 다른 시스템을 위험에 빠뜨릴 수 있습니다. 중지하고 합법적인 Kali Linux 미러에서 이미지를 다운로드했는지 확인하십시오.

이것은 더 복잡한 절차이지만 훨씬 더 높은 수준의 검증을 제공합니다. 이미지를 다운로드한 웹 사이트의 무결성에 의존하지 않고 독립적으로 설치하는 공식 Kali Linux 개발 팀 키에만 의존합니다. 인텔 아키텍처 버전의 Kali에 대해 이 방법으로 이미지를 확인하려면 현재 릴리스 (v2022.1, 이 작성 시점)에 대한 Kali "라이브 CD 이미지" 사이트 에서 세 개의 파일을 다운로드해야 합니다.

- ISO 이미지 자체(예: kali-linux-2022.1-live-amd64.iso)

- ISO, SHA256SUMS에 대해 계산된 SHA256 해시를 포함하는 파일

- 해당 파일의 서명된 버전, SHA256SUMS.gpg

이미지의 체크섬을 확인하기 전에 SHA256SUMS 파일이 Kali Linux에서 생성된 파일인지 확인해야 합니다. 그렇기 때문에 파일은 SHA256SUMS.gpg에서 분리된 서명과 함께 Kali의 공식 키로 서명됩니다. 아직 수행하지 않은 경우 다음 명령을 사용하여 Kali의 공식 키를 다운로드하여 키체인으로 가져올 수 있습니다.

$ wget -q -O - https://archive.kali.org/archive-key.asc | gpg --import

또는 이 명령

$ gpg --keyserver hkps://keys.openpgp.org --recv-key 44C6513A8E4FB3D30875F758ED444FF07D8D0BF6

출력은 다음과 같아야 합니다.

gpg: key ED444FF07D8D0BF6: public key "Kali Linux Repository <devel@kali.org>" imported

gpg: Total number processed: 1

gpg: imported: 1 (RSA: 1)

다음 명령을 사용하여 키가 제대로 설치되었는지 확인해야 합니다.

$ gpg --fingerprint 44C6513A8E4FB3D30875F758ED444FF07D8D0BF6

출력은 다음과 같습니다.

pub rsa4096 2012-03-05 [SC] [expires: 2025-01-24]

44C6 513A 8E4F B3D3 0875 F758 ED44 4FF0 7D8D 0BF6

uid [ full] Kali Linux Repository <devel@kali.org>

sub rsa4096 2012-03-05 [E] [expires: 2025-01-24]

SHA256SUMS와 SHA256SUMS.gpg를 모두 다운로드했으면 다음과 같이 서명을 확인할 수 있습니다.

$ gpg --verify SHA256SUMS.gpg SHA256SUMS

gpg: Signature made Mon Sep 2 06:42:05 2019 EDT

gpg: using RSA key 44C6513A8E4FB3D30875F758ED444FF07D8D0BF6

gpg: Good signature from "Kali Linux Repository <devel@kali.org>" [full]

"좋은 서명" 메시지를 받지 못하거나 키 ID가 일치하지 않으면 중지하고 합법적인 Kali Linux 미러에서 이미지를 다운로드했는지 검토해야 합니다. 인증에 실패한 것은 귀하가 가지고 있는 이미지가 변조되었을 수 있음을 강력하게 시사합니다.

"좋은 서명" 응답을 받았다면 이제 SHA256SUMS 파일의 체크섬이 실제로 Kali Linux 개발 팀에서 제공한 것임을 확신할 수 있습니다. 확인을 완료하기 위해 해야 할 일은 다운로드한 ISO에서 계산한 서명이 SHA256SUMS 파일의 서명과 일치하는지 확인하는 것입니다. 다음 명령을 사용하여 Linux 또는 macOS에서 이를 수행할 수 있습니다(ISO 이름이 "kali-linux-2022.1-live-amd64.iso"이고 작업 디렉토리에 있다고 가정).

$ grep kali-linux-2022.1-live-amd64.iso SHA256SUMS | shasum -a 256 -c

이미지가 성공적으로 인증되면 응답은 다음과 같습니다.

kali-linux-2022.1-live-amd64.iso: OK

응답으로 "OK"를 얻지 못하면 중지하고 무슨 일이 있었는지 검토하십시오. 분명히 변조된 Kali 이미지입니다. 사용하지 마십시오.

이미지를 다운로드하고 확인했으면 부팅 가능한 "Kali Linux Live" USB 드라이브를 생성 할 수 있습니다 .

칼리 리눅스 설치

컴퓨터에 Kali Linux(단일 부팅)를 설치하는 것은 쉬운 과정입니다. 이 가이드 에서는 파티션 암호화 옵션과 함께 기본 설치(베어메탈 또는 게스트 VM 에서 수행 가능)에 대해 설명합니다. 때때로 전체 디스크 암호화(FDE)를 사용하여 암호화하려는 민감한 데이터가 있을 수 있습니다. 설정 프로세스 중에 하드 디스크 또는 USB 드라이브에서 LVM 암호화 설치를 시작할 수 있습니다.

먼저 호환되는 컴퓨터 하드웨어가 필요합니다. Kali Linux는 amd64(x86_64/64비트) 및 i386(x86/32비트) 플랫폼에서 지원됩니다. 가능 하면 amd64 이미지를 사용하는 것이 좋습니다 . 하드웨어 요구 사항은 아래 섹션에 나열된 것처럼 최소입니다. 하지만 더 나은 하드웨어는 당연히 더 나은 성능을 제공합니다. UEFI가 있는 최신 하드웨어와 BIOS가 있는 이전 시스템에서 Kali Linux를 사용할 수 있어야 합니다.

i386 이미지는 기본적으로 PAE 커널 을 사용하므로 RAM이 4GB 이상인 시스템에서 실행할 수 있습니다.

이 예에서는 기존 운영 체제를 사전 설치하지 않고 새로운 게스트 VM에 Kali Linux를 설치합니다. 가이드 전체에서 다른 가능한 시나리오를 설명합니다.

시스템 요구 사항

Kali Linux의 설치 요구 사항은 설치하려는 항목과 설정에 따라 다릅니다. 시스템 요구 사항:

- 로우엔드에서는 128MB RAM(512MB 권장) 과 2GB 디스크 공간을 사용하여 데스크탑이 없는 기본 SSH(Secure Shell) 서버로 Kali Linux를 설정할 수 있습니다 .

- 고급형에서 기본 Xfce4 데스크탑과 메타패키지를 설치하기로 선택했다면 kali-linux-default 실제로 최소 2GB의 RAM 과 20GB의 디스크 공간을 목표로 해야 합니다 .

- Burp Suite와 같은 리소스 집약적 응용 프로그램 을 사용할 때 최소 8GB의 RAM (대형 웹 응용 프로그램의 경우 더 많은 용량) 을 사용하거나 동시에 프로그램을 동시에 사용하는 것이 좋습니다.

설치 전제 조건

이 가이드는 Kali Linux를 설치할 때 다음과 같은 가정도 합니다.

- amd64 설치 프로그램 이미지 사용.

- CD/DVD 드라이브 / USB 부팅 지원.

- 설치할 단일 디스크.

- 아웃바운드 인터넷 액세스가 가능한 네트워크(DHCP 및 DNS 활성화)에 연결되었습니다.

하드 디스크에 있는 기존 데이터를 모두 지울 예정이므로 장치에 있는 중요한 정보는 외부 미디어에 백업하십시오.

설치 준비

- Kali Linux를 다운로드 합니다 ( 설치 프로그램 이라고 표시된 이미지 를 권장 합니다 ).

- Kali Linux ISO를 DVD로 굽거나 Kali Linux Live의 이미지를 USB 드라이브에 굽습니다 . (그렇지 않다면 Kali Linux 네트워크 설치 를 확인하십시오 ).

- 장치의 중요한 정보는 외부 미디어에 백업하십시오.

- 컴퓨터가 BIOS/UEFI에서 CD/DVD/USB로 부팅되도록 설정되어 있는지 확인합니다.

- UEFI 설정에서 보안 부팅이 비활성화되어 있는지 확인합니다. Kali Linux 커널은 서명되지 않았으며 보안 부팅에서 인식되지 않습니다.

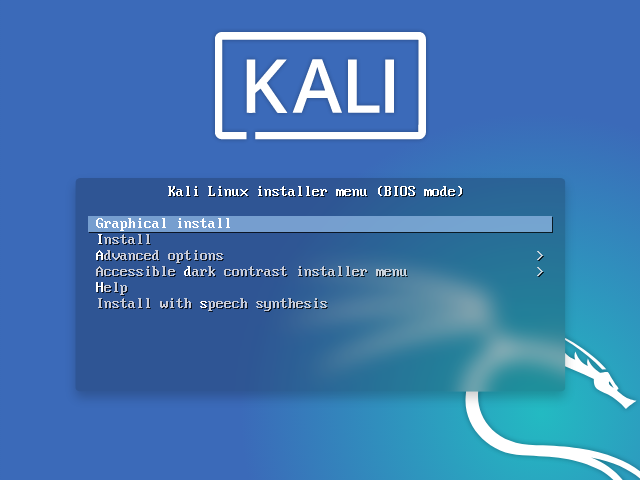

Kali Linux 설치 절차

- 설치를 시작하려면 선택한 설치 매체로 부팅하십시오. Kali Linux Boot 화면이 나타납니다. 그래픽 설치 또는 설치 (텍스트 모드) 를 선택합니다 . 이 예에서는 그래픽 설치를 선택했습니다.

대신 라이브 이미지를 사용하는 경우 기본 부팅 옵션이기도 한 다른 모드인 Live 가 표시됩니다.

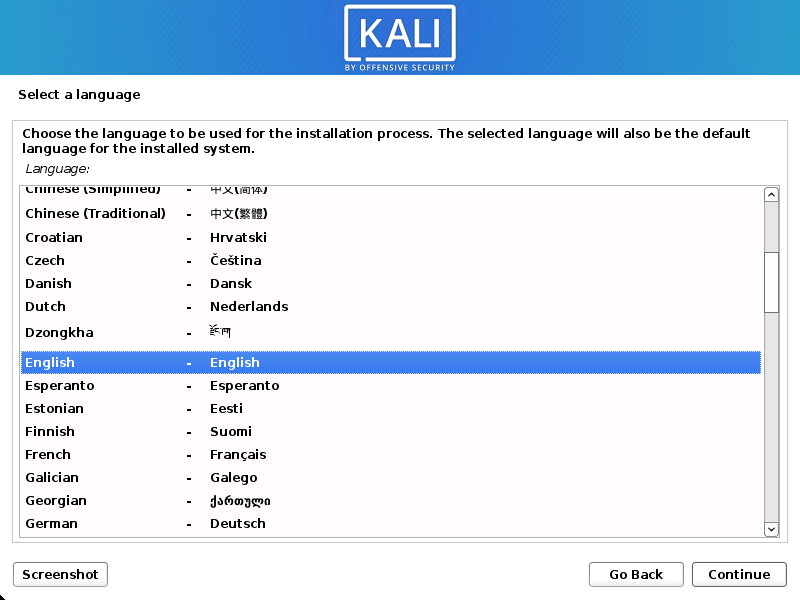

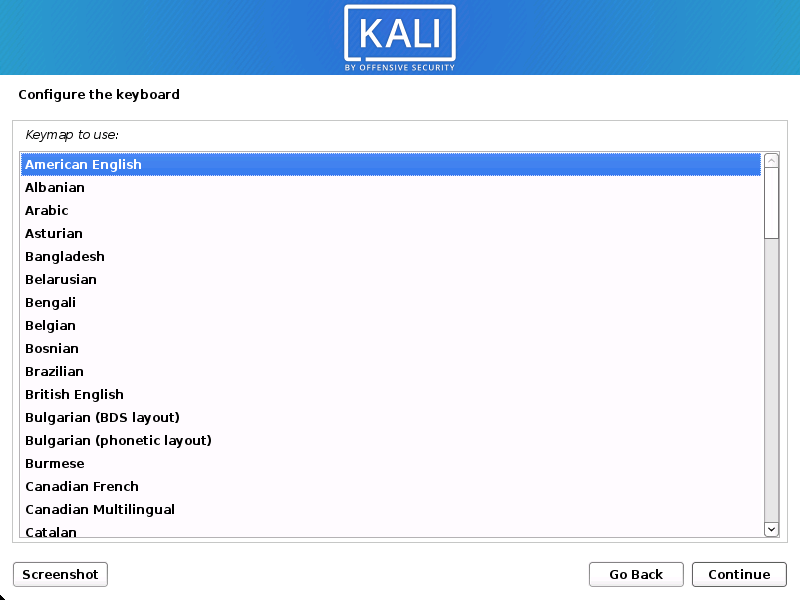

언어

- 선호하는 언어를 선택하세요. 이것은 설정 프로세스와 Kali Linux를 사용하는 경우 모두에 사용됩니다.

- 지리적 위치를 지정합니다.

- 키보드 레이아웃을 선택합니다.

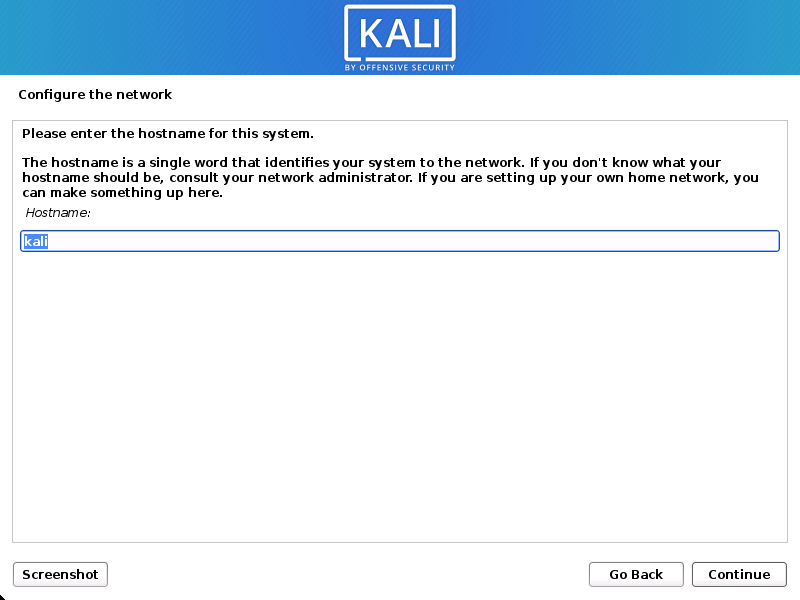

회로망

- 이제 설정이 네트워크 인터페이스를 조사하고 DHCP 서비스를 찾은 다음 시스템의 호스트 이름을 입력하라는 메시지를 표시합니다. 아래 예에서는 호스트 이름으로 kali 를 입력했습니다.

DHCP 서비스가 감지된 네트워크 액세스가 없는 경우 네트워크 정보를 수동으로 구성하거나 지금 네트워크를 구성하지 않아야 할 수 있습니다.

- 네트워크에서 실행 중인 DHCP 서비스가 없는 경우 네트워크 인터페이스를 검색한 후 네트워크 정보를 수동으로 입력하라는 메시지가 표시되거나 건너뛸 수 있습니다.

- Kali Linux가 NIC를 감지하지 못하는 경우 메시지가 표시될 때 드라이버를 포함하거나 사전 포함된 사용자 지정 Kali Linux ISO 를 생성해야 합니다.

- 설치 프로그램에서 여러 NIC를 감지하면 설치에 사용할 NIC를 묻는 메시지가 표시될 수 있습니다.

- 선택한 NIC가 802.11 기반인 경우 호스트 이름을 묻는 메시지가 표시되기 전에 무선 네트워크 정보를 묻는 메시지가 표시됩니다.

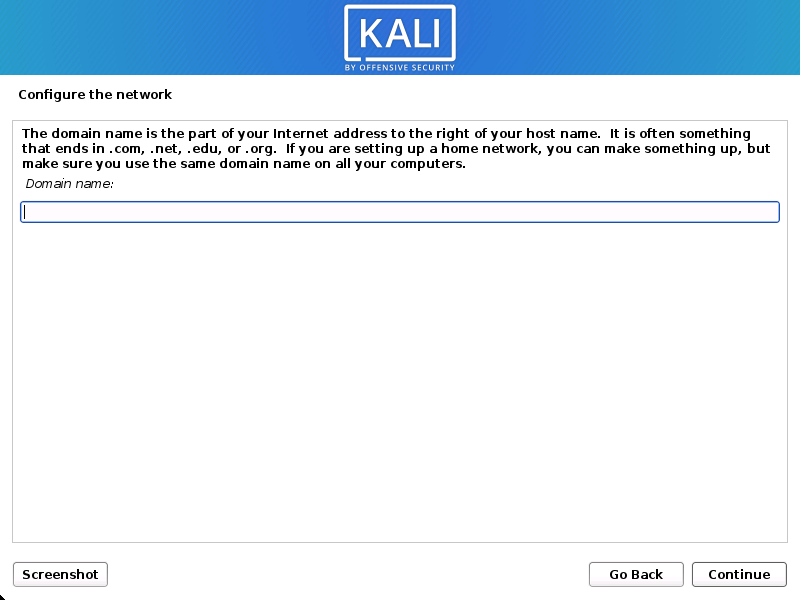

- 이 시스템이 사용할 기본 도메인 이름을 선택적으로 제공할 수 있습니다(DHCP에서 값을 가져올 수 있거나 기존 운영 체제가 이미 있는 경우).

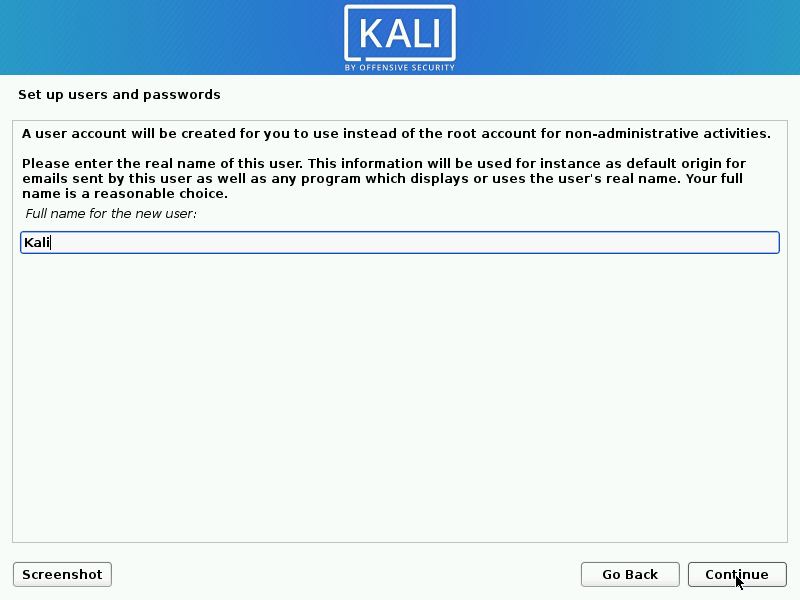

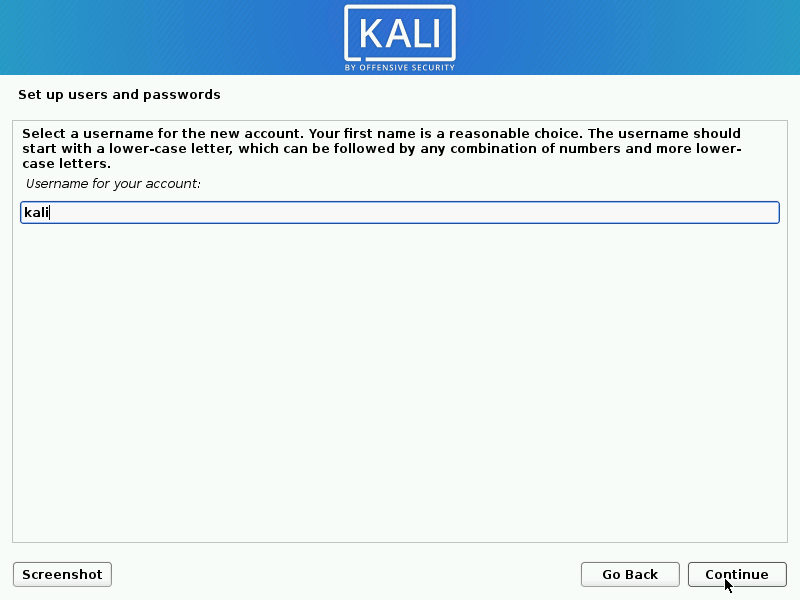

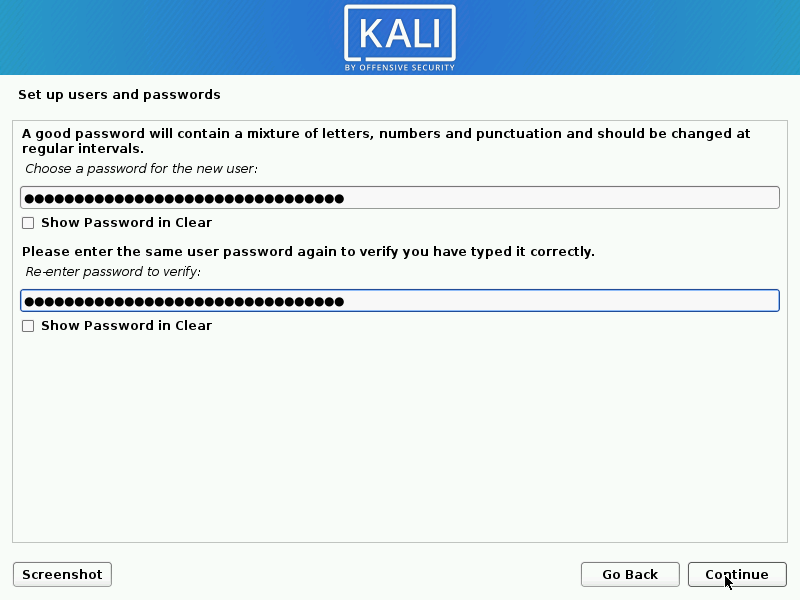

사용자 계정

- 다음으로 시스템의 사용자 계정(전체 이름, 사용자 이름 및 강력한 암호)을 만듭니다.

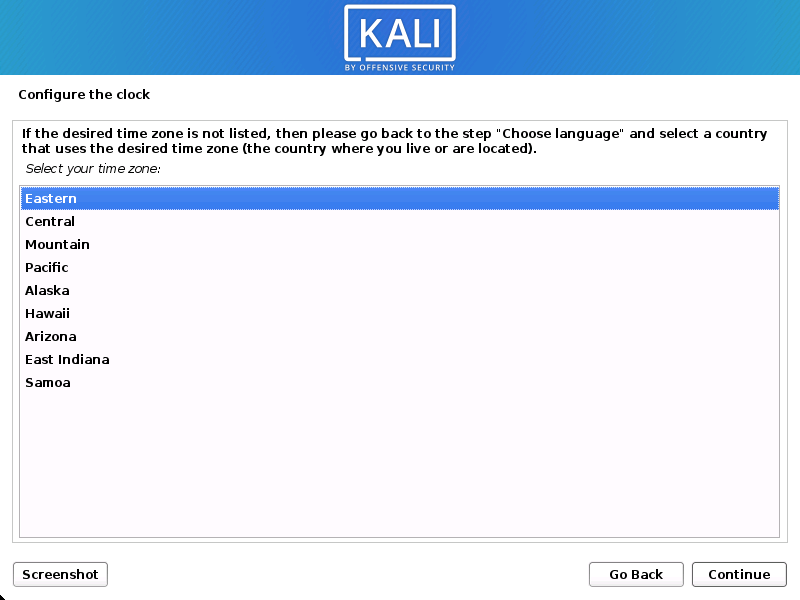

시계

- 다음으로 시간대를 설정합니다.

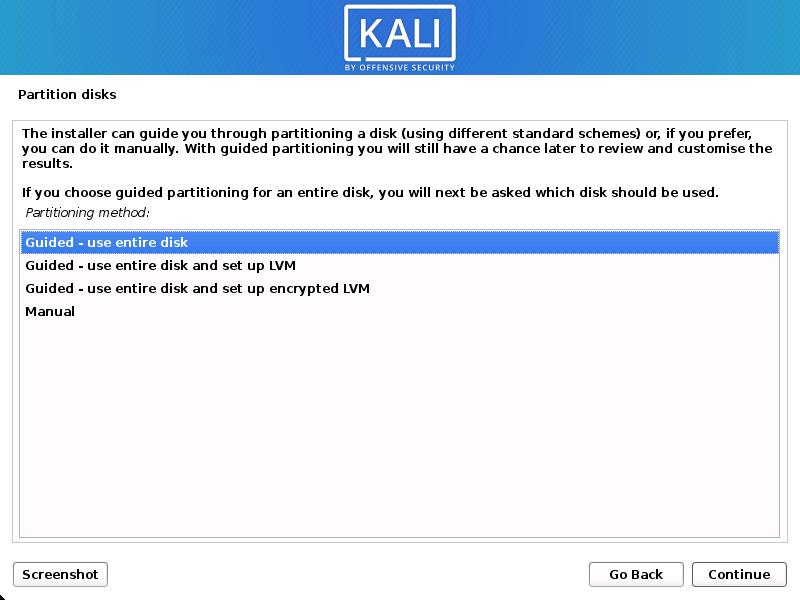

디스크

- 이제 설치 프로그램이 디스크를 조사하고 설정에 따라 다양한 선택을 제공합니다.

가이드에서는 클린 디스크를 사용하므로 4가지 옵션 중에서 선택할 수 있습니다. Guided - 전체 디스크 를 선택 합니다. 이것은 Kali Linux의 단일 부팅 설치이므로 다른 운영 체제가 설치되는 것을 원하지 않으므로 기꺼이 디스크를 지울 것입니다.

디스크에 기존 데이터가 있는 경우 아래 예보다 추가 옵션 (가이드 - 가장 큰 연속 여유 공간 사용) 이 있습니다. 이는 기존 데이터를 변경하지 않도록 설정에 지시하므로 다른 운영 체제로 이중 부팅하는 데 적합합니다. 이 예에서는 그렇지 않으므로 표시되지 않습니다.

숙련된 사용자는 보다 세부적인 구성 옵션을 위해 "수동" 파티셔닝 방법을 사용할 수 있습니다 . 이에 대해서는 BTRFS 가이드 에서 자세히 다룹니다 .

Kali Linux를 암호화하려면 Guided - used 전체 디스크를 선택하고 암호화된 LVM을 설정 하여 전체 디스크 암호화(FDE)를 활성화할 수 있습니다 . 이 옵션을 선택하면 나중에 설정(이 가이드에는 없음)에서 암호를 입력하라는 메시지가 표시됩니다(두 번). Kali Linux를 시작할 때마다 이 비밀번호를 입력해야 합니다.

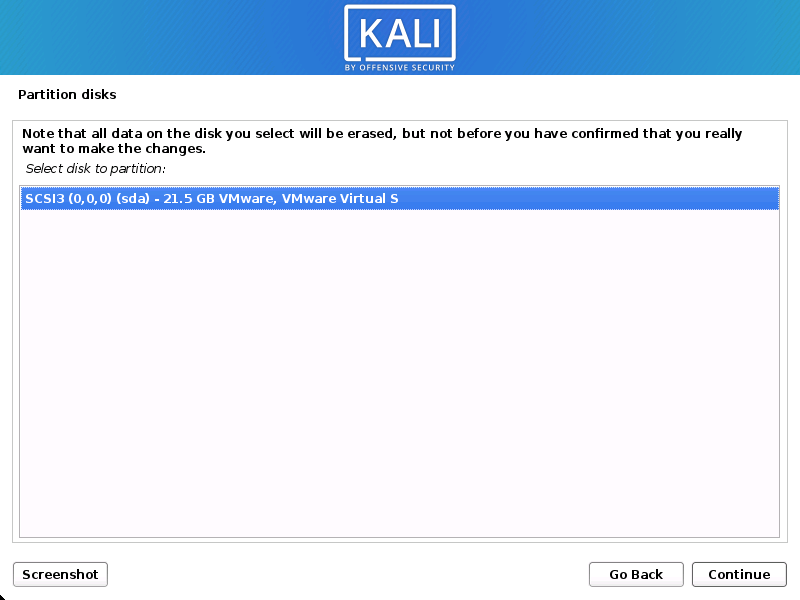

- 파티션할 디스크를 선택합니다.

- 필요에 따라 모든 파일을 단일 파티션(기본값)에 유지하거나 하나 이상의 최상위 디렉토리에 대해 별도의 파티션을 갖도록 선택할 수 있습니다.

원하는 것이 확실하지 않은 경우 " 모든 파일을 하나의 파티션에 저장 "을 원합니다 .

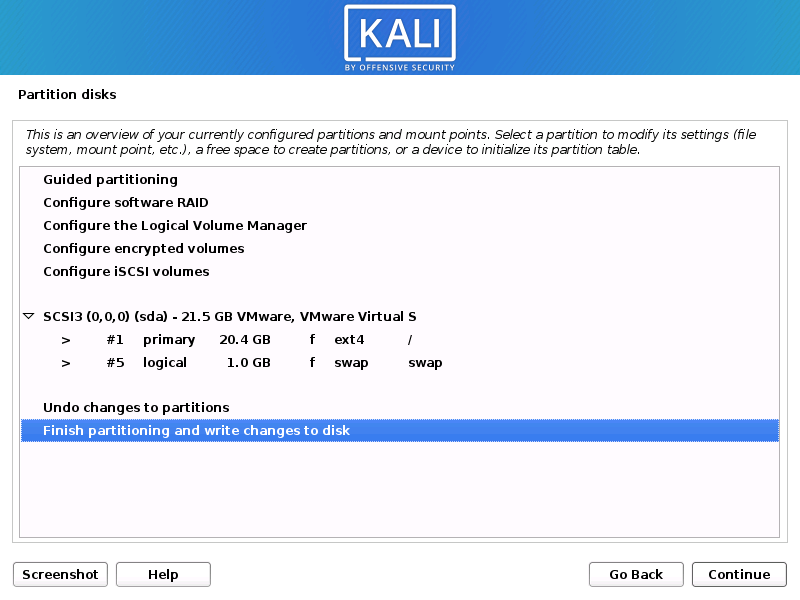

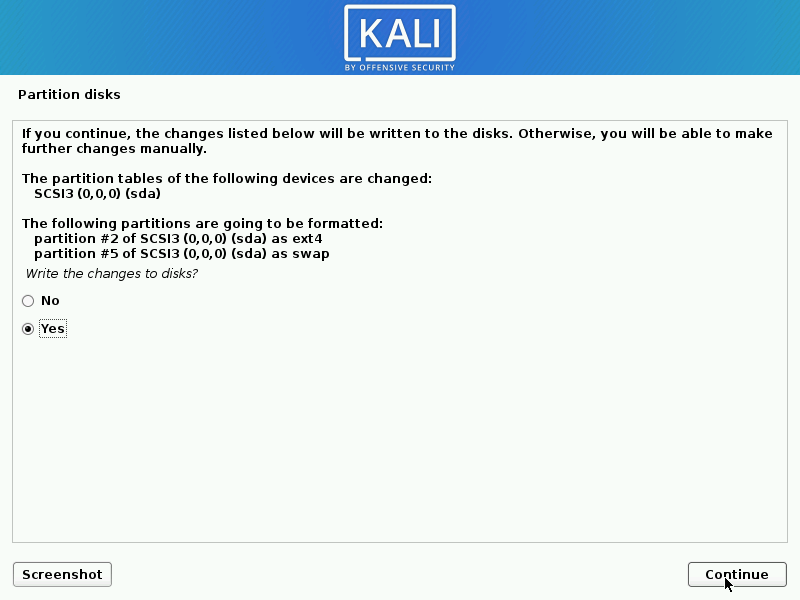

- 다음으로, 설치 프로그램이 되돌릴 수 없는 변경을 하기 전에 디스크 구성을 검토할 수 있는 마지막 기회가 있습니다. 계속 을 클릭 하면 설치 프로그램이 작동하고 설치가 거의 완료됩니다.

암호화된 LVM

이전 단계에서 활성화된 경우 Kali Linux는 이제 LVM 암호를 묻기 전에 하드 디스크의 보안 지우기를 시작합니다.

강력한 암호를 확인하십시오. 그렇지 않으면 약한 암호 문구에 대한 경고에 동의해야 합니다.

이 초기화는 드라이브의 크기와 속도에 따라 "잠시"(시간) 걸릴 수 있습니다.

위험을 감수하고 싶다면 건너뛸 수 있습니다.

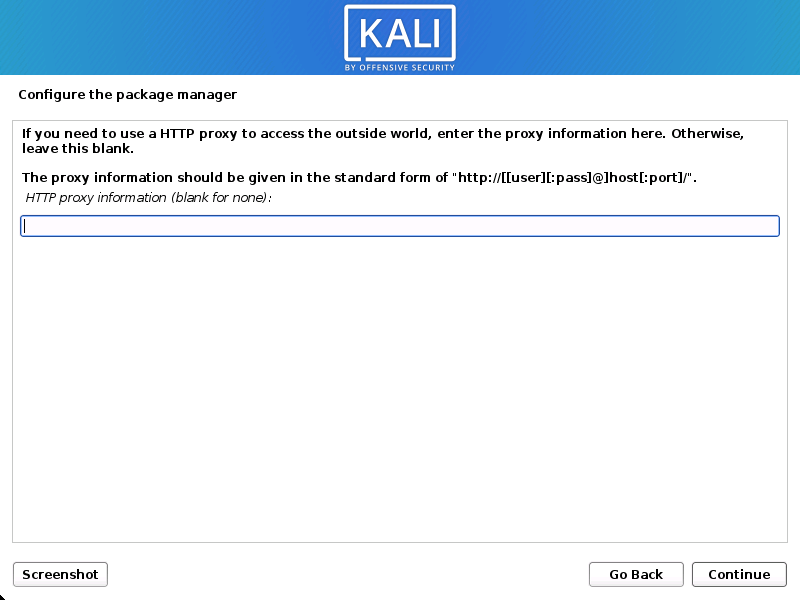

프록시 정보

- Kali Linux는 중앙 저장소를 사용하여 애플리케이션을 배포합니다. 필요에 따라 적절한 프록시 정보를 입력해야 합니다.

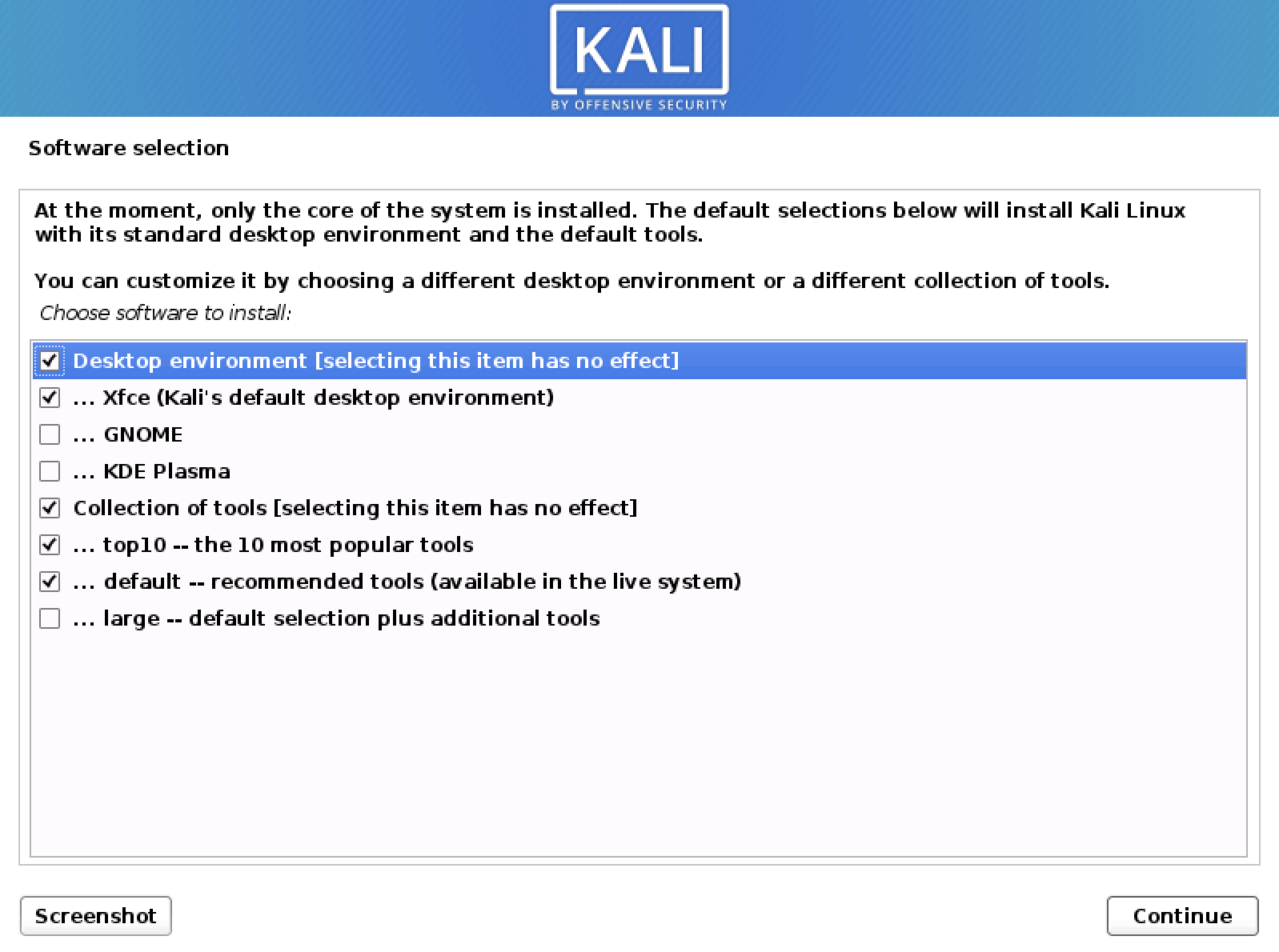

메타패키지

네트워크 액세스가 설정되지 않은 경우 프롬프트 가 표시되면 설정을 계속할 수 있습니다.

라이브 이미지 를 사용하는 경우 다음 단계가 없습니다.

- 다음으로 설치하려는 메타패키지 를 선택할 수 있습니다 . 기본 선택은 표준 Kali Linux 시스템을 설치하며 여기서 아무 것도 변경할 필요가 없습니다.

기본 선택을 변경하려면 이 안내서를 참조하십시오 .

부팅 정보

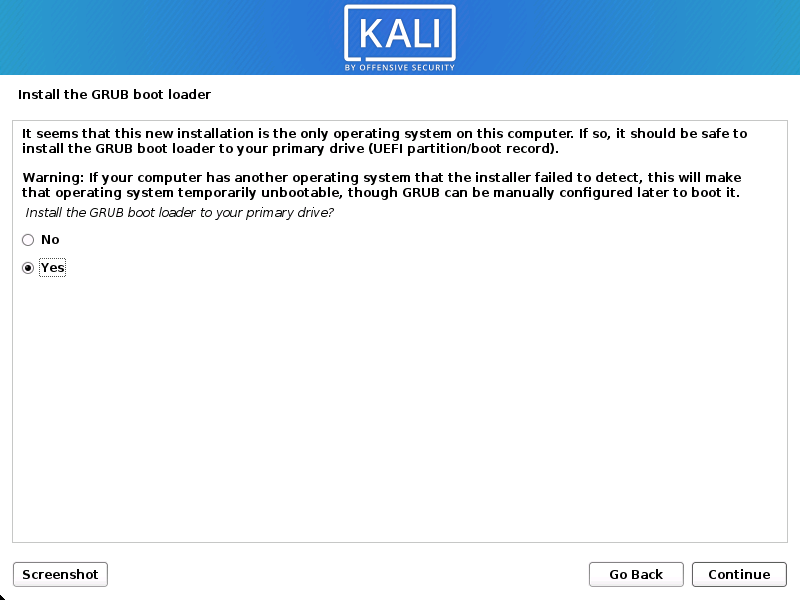

- 다음으로 GRUB 부트 로더 설치를 확인하십시오.

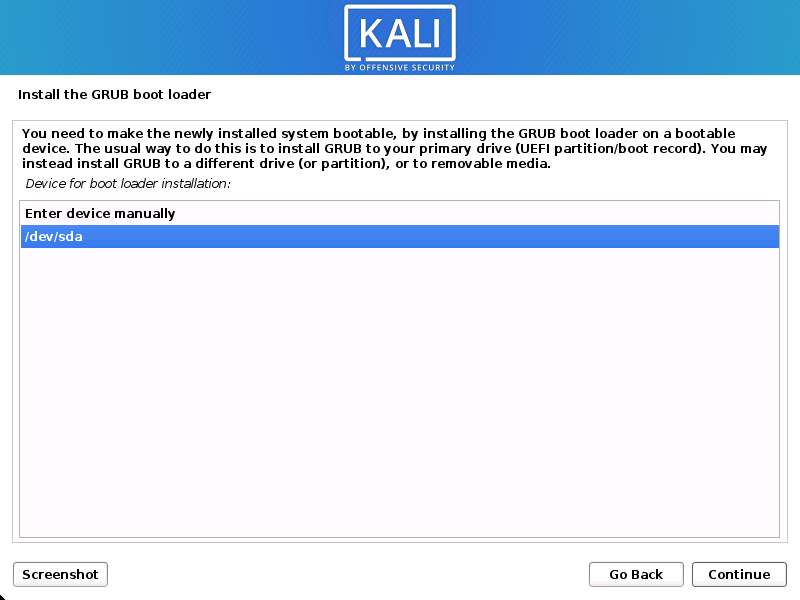

- GRUB 부트로더를 설치할 하드 드라이브를 선택합니다( 기본적으로 어떤 드라이브도 선택하지 않음 ).

재부팅

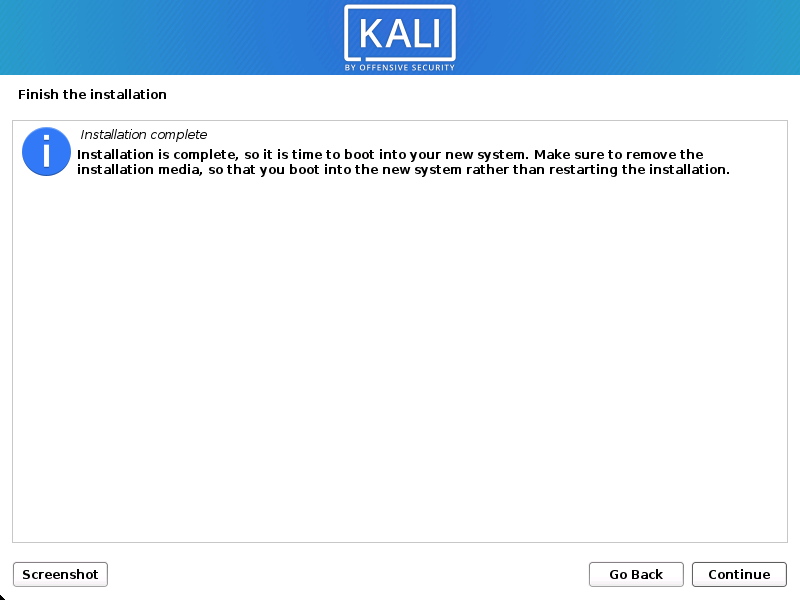

- 마지막으로 계속을 클릭하여 새 Kali Linux 설치로 재부팅하십시오.

설치 후

이제 Kali Linux 설치를 완료했으므로 시스템을 사용자 정의할 차례입니다.

일반 사용 섹션 에 더 많은 정보가 있으며 사용자 포럼 에서 Kali Linux를 최대한 활용하는 방법에 대한 팁을 찾을 수도 있습니다 .

한글이 깨져있다면?

일단 한글 설정을 해주기 위해 root 권한으로 변경.

kali_linux cmd 창에서

sudo su - root 입력

기존에 설정했던 비밀번호를 입력면 root 권한으로 변경됨.

(비밀번호는 원래 입력할 때 입력되지 않는 것 처럼 보임)

- apt -y update

- apt -y upgrade

- apt-get install fcitx-hangul

- apt-get install fcitx-lib*

- apt-get install fonts-nanum*

- reboot

위 명령어들을 순서대로 입력하고 중간에 Y/N 나오면 Y 눌러주고,

마지막에 reboot 명령어가 끝나면 가상머신이 재시작되고 한글 설정이 완료됨.

한글 입력이 안된다면 아래 퍼온 블로그 참조.

https://programforlife.tistory.com/43?category=938507

[Kali] Kali Linux 한글 입력기 설정하기

Kali Linux 한글 입력기 설정하기 Kali Linux 설치하고, 한글이 깨져서 설정하고 나서도, 한글을 입력하고 싶어도 입력이 안되는 것을 확인할 수 있습니다. 다음 설정 방법을 단계 별로 따라하시면 한

programforlife.tistory.com

설치 끝

'정보 보안 해킹 공부 > 모의해킹' 카테고리의 다른 글

| 노말틱의 해킹, 침투 테스트 입문 클래스101 (0) | 2022.11.05 |

|---|---|

| 주요정보통신기반시설 취약점 분석/평가 웹 진단 항목들 정리 (0) | 2022.06.17 |

| [드림핵] XSS, CSRF 등 공부 (0) | 2022.02.21 |

| [OWASP Top 10] 2021 취약점 공부 (0) | 2022.02.15 |

| [Wargames]missions/basic/11/ (0) | 2022.01.11 |

댓글